DNS-Spoofing

Was ist DNS-Spoofing?

Definition

DNS-Spoofing ist eine Form von Computer-Hacking, bei der veränderte Domain Name System-Daten in den Cache des DNS-Resolvers eingeschleust werden. Dadurch gibt der Nameserver einen falschen Ergebnisdatensatz, zum Beispiel mit einer falschen IP-Adresse zurück. Dies führt dazu, dass der Traffic auf den Computer des Angreifers oder irgendeinen anderen Computer umgeleitet wird. Eine andere Bezeichnung für DNS-Spoofing ist Cache-Poisoning.

Wie funktioniert die normale DNS-Kommunikation?

DNS steht für Domain Name System. Das Domain Name System ist einer der wichtigsten Dienste im Internet. Die Hauptaufgabe ist die Beantwortung von Anfragen zur Namensauflösung. Eine häufig verwendete Analogie zur Erklärung des Domain Name Systems ist, dass es als Telefonbuch für das Internet dient.

Mittels des DNS werden von Menschen lesbare Hostnamen wie beispielsweise www.onlinesolutionsgroup.de in IP-Adressen übersetzt. Sobald der DNS-Server die entsprechende IP-Adresse gefunden hat, kann die Datenübertragung zwischen dem Client und dem Server der Website beginnen.

Sobald der DNS-Server die Domänen-zu-IP-Übersetzung gefunden hat, wird diese im DNS-Cache zwischengespeichert. Ein DNS-Cache wird auf einem lokalen Computer, einem Router oder dem DNS-Server des Internetdienstanbieters erstellt, sodass der Zeitaufwand für die Abfrage der IP einer URL verringert wird. Der DNS-Cache ist also eine Datei, die eine Liste der IP-Adressen von regelmäßig verwendeten Websites enthält.

Bevor Computer mit DNS-Servern Kontakt aufnehmen, kontaktieren die Computer in einem Netzwerk den lokalen Server, um festzustellen, ob ein Eintrag im DNS-Cache vorhanden ist. Wenn es eines gibt, wird dieser verwendet. Andernfalls kontaktiert der Server einen DNS-Server und ruft die IP-Adresse ab.

Gleichzeitig wird der lokale DNS-Cache mit der neuesten IP-Adresse für die Website aktualisiert. An dieser Stelle kann jedoch das DNS-Spoofing zu einem Problem werden, wenn eine falsche DNS-Suche in den Cache des DNS-Servers eingefügt wird, wodurch das Ziel des Besuchers geändert wird.

Wie funktioniert DNS-Spoofing?

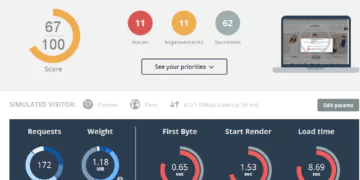

Durch die Zwischenspeicherung von Webinhalten wird die Leistung sowohl auf der Server- als auch auf der Clientseite verbessert. Allerdings führt das im Caching-Mechanismus verwendete HTTP-Protokoll nur auf der Serverseite Integritätsprüfungen durch. Dieser Mangel an Authentifizierung, einschließlich von Mängeln in Web-Anwendungen wie DNS-Software, gibt Angreifern die Möglichkeit, den DNS-Cache zu “vergiften”.

DNS-Spoofing kann mit verschiedenen Methoden ausgeführt werden. Das Endziel eines Angreifers ist jedoch normalerweise gleich, unabhängig davon, welche Methode verwendet wird. Entweder sollen Informationen gestohlen werden, Besucher auf eine andere Website umgeleitet oder Malware verbreitet werden. Die am häufigsten genutzte Methode zum Ausführen von DNS-Spoofing ist das Cache-Poisoning.

Da DNS-Server die DNS-Übersetzung für ein schnelleres und effizienteres Browsen zwischenspeichern, können Angreifer dies für DNS-Spoofing nutzen. Wenn ein Angreifer einen gefälschten DNS-Eintrag in den DNS-Server einschleusen kann, verwenden alle Benutzer diesen gefälschten DNS-Eintrag, bis der Cache abläuft.

Sobald der Cache abläuft, wird der DNS-Eintrag auf normal zurückgesetzt, da der DNS-Server den gesamten DNS-Suchvorgang erneut durchläuft. Wenn die Software des DNS-Servers jedoch noch nicht aktualisiert wurde, kann der Angreifer diesen Fehler replizieren und die Besucher weiterhin auf seine Website leiten.

Sobald es einem Angreifer gelungen ist, einen DNS-Cache zu vergiften, gibt es verschiedene Möglichkeiten, Protokolle, die auf DNS basieren, zu unterlaufen und zum Beispiel Web Traffic umzuleiten. Ein Angriff dieser Art kann von einer einfachen Belästigung bis hin zu einem finanziellen Verlust für eine große Anzahl von Nutzern reichen.

Ziel ist es dabei, eine Website zu erstellen, die so aussieht wie das Original, um keinen Verdacht zu erregen. Dann wird die Domain für viele ISPs mittels Cache-Poisoning gehijacked, was dazu führt, dass der Traffic auf der gefälschten Seite landet. Auf diese Weise können Angreifer an sensible Nutzerdaten gelangen und diese für ihre Zwecke missbrauchen.

Im Jahr 2013 waren die malaysischen Google-Domains google.my und google.com.my Ziel eines DNS-Cache-Poisoning-Angriffes. Die Angreifer hatten die echten Domain-IPs durch eigene IPs ersetzt. Nutzer, die versuchten, auf eine der Google-Domains zuzugreifen, wurden auf eine Webseite mit der Nachricht weitergeleitet, dass eine pakistanische Hackergruppe für den Angriff verantwortlich sei. Dieser Angriff dauerte mehrere Stunden, bis das Sicherheitsteam von MYNIC, Malaysias Webadressen-Administrator, die IP-Einträge aus dem DNS-Cache entfernte.

In diesem Szenario versucht ein Angreifer, die sichere Kommunikation zwischen zwei Parteien abzufangen. Zum Beispiel möchte Herr XY bei einem Shop einen Online-Kauf tätigen. Der Angreifer vergiftet den Cache beim ISP (Internet Service Provider) von Herrn Müller und zeigt den an den Shop gerichteten Traffic beim Angreifer an.

Der Angreifer akzeptiert die eingehende SSL-Verbindung, entschlüsselt sie, liest den gesamten Datenverkehr und stellt die gleiche Anfrage per SSL an den Shop. Die Antworten des Shops werden ebenfalls vom Angreifer gelesen und dann über dieselbe verschlüsselte Verbindung an Herrn XY zurückgeschickt. Der Angreifer kann so beispielsweise an die Kreditkartennummer von Herrn XY und alle anderen notwendigen Informationen gelangen, um sie illegal zu nutzen.

Cache-Poisoning ist in der Regel nur schwer erkennbar. Wenn die gefälschte Webseite der Webseite sehr ähnlich ist, die sie versucht zu imitieren, bemerken die meisten Benutzer den Unterschied meist nicht. Wenn der Angreifer Cache-Poisoning verwendet, um die DNS-Einträge eines Unternehmens zu kompromittieren, um dadurch beispielsweise Zugriff auf die E-Mails des Unternehmens zu erhalten, ist dies wie ein Man-in-the-Middle-Angriff für Internetnutzer praktisch nicht zu erkennen.

Schutzmaßnahmen vor DNS-Spoofing und Cache-Poisoning

Es ist wichtig sicherzustellen, dass alle im DNS-Cache zwischengespeicherten Inhalte für den Benutzer gültig und nützlich sind. Die Besucher einer Webseite können nicht viel tun, um DNS-Spoofing zu verhindern. Vielmehr liegt dies in den Händen des eigentlichen DNS-Anbieters, der die DNS-Lookups einer Website verarbeitet, sowie in der Verantwortung des Eigentümers der Website. Eine Schutzmaßnahme ist die Implementierung von DNS-Spoofing-Erkennungsmechanismen, mit denen die zu übermittelnden Daten vor der Übertragung überprüft werden.

Tipp

Durch die Verwendung verschlüsselter Datenübertragungsprotokolle (SSL / TLS) wird die Wahrscheinlichkeit verringert, dass eine Website und deren Besucher durch DNS-Spoofing kompromittiert werden. Diese Art der Verschlüsselung ermöglicht es den Benutzern zu überprüfen, ob das digitale Zertifikat des Servers gültig ist und zu dem erwarteten Besitzer der Website gehört.

Nicht zuletzt kann die Nutzung von DNSSEC, den Domain Name System Security Extensions, und die Verwendung digital signierter DNS-Datensätze die Datenauthentizität sicherstellen. DNSSEC wurde 2010 auf der Internet-Stammebene implementiert. Ein Beispiel für einen DNS-Dienst, der DNSSEC vollständig unterstützt, ist das öffentliche DNS von Google.

Sie haben noch Fragen?